Proaktives Schwachstellenmanagement ist der Schlüssel zu einer widerstandsfähigen Organisation

Proaktives Schwachstellenmanagement ist der Schlüssel zu einer widerstandsfähigen Organisation. Mit Microsoft Defender Vulnerability Management bietet Microsoft ein leistungsstarkes Werkzeug, um potenzielle Schwachstellen frühzeitig zu identifizieren, zu priorisieren und gezielt zu beheben. Der Prozess, den das Schwachstellenmanagement dabei durchläuft, lässt sich wie folgt aufschlüsseln:

Erkennung

Microsoft Defender erkennt kontinuierlich Geräte und Software in der Umgebung:

• Automatische Inventarisierung aller Geräte und installierten Anwendungen

• Integration mit Microsoft Defender for Endpoint für Endpoint-Telemetrie

• Identifikation von Schwachstellen in Echtzeit durch die Analyse von:

• Betriebssystemversionen

• Installierten Anwendungen

• Konfigurationsabweichungen

Auswertung

Sobald Geräte und Software erfasst sind, bewertet Microsoft Defender deren Sicherheitsstatus:

• Abgleich mit Bedrohungsdatenbanken (z. B. CVEs)

• Risikobewertung auf Basis von:

• Schweregrad der Schwachstelle (CVSS-Score)

• Verfügbarkeit von Exploits (ob bereits aktive Angriffe bekannt sind)

• Gerätekontext (z. B. ob das Gerät besonders kritisch ist)

• Priorisierung der Risiken mithilfe von Threat Intelligence aus dem Microsoft Security Graph

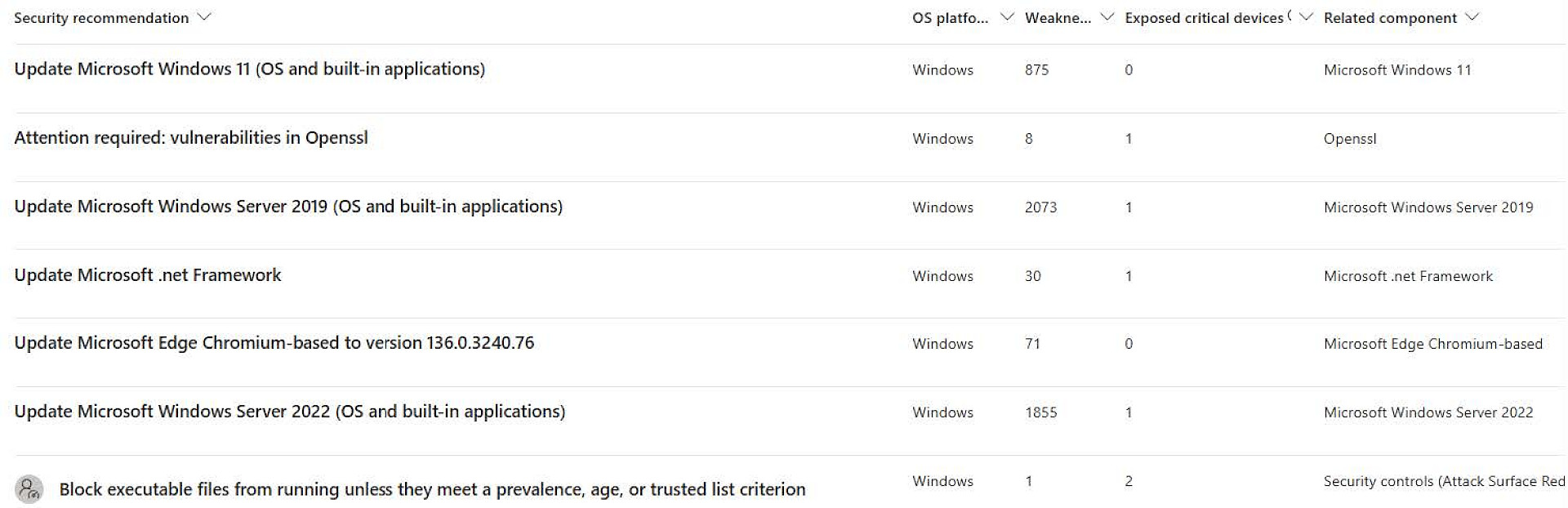

Empfehlungen und Priorisierung

Das System liefert konkrete Handlungsempfehlungen zur Behebung:

• Patch-Vorschläge oder Konfigurationsänderungen

• Priorisierte Liste nach:

• Aktiver Ausnutzung

• Kritikalität der Assets

• Schwachstellen mit bekannten Malware-Kampagnen

Umsetzung/Lösung von Schwachstellen

Verwaltung und Umsetzung der Maßnahmen:

• Integration mit Microsoft Intune, Endpoint Manager oder Configuration Manager (SCCM/MECM) für die automatische Verteilung von Patches

• Möglichkeit, Remediation-Aufgaben direkt an IT-Administratoren zuzuweisen

• Nachverfolgung des Behebungsstatus in Dashboard

Um im Ernstfall jedoch schnell und effektiv reagieren zu können, braucht es mehr als nur das Werkzeug – es braucht Übung. Genau hier setzt unser Training an.

Ziel: Schwachstellen identifizieren → priorisieren → beheben

Ziel des Trainings ist es, zu verstehen, wie und wo Informationen von Microsoft Defender bereitgestellt werden. Microsoft erstellt auf Basis der aktuellen CVEs (Common Vulnerabilities and Exposures) Empfehlungen, die automatisch priorisiert werden. Die Priorisierung kann individuell angepasst werden.

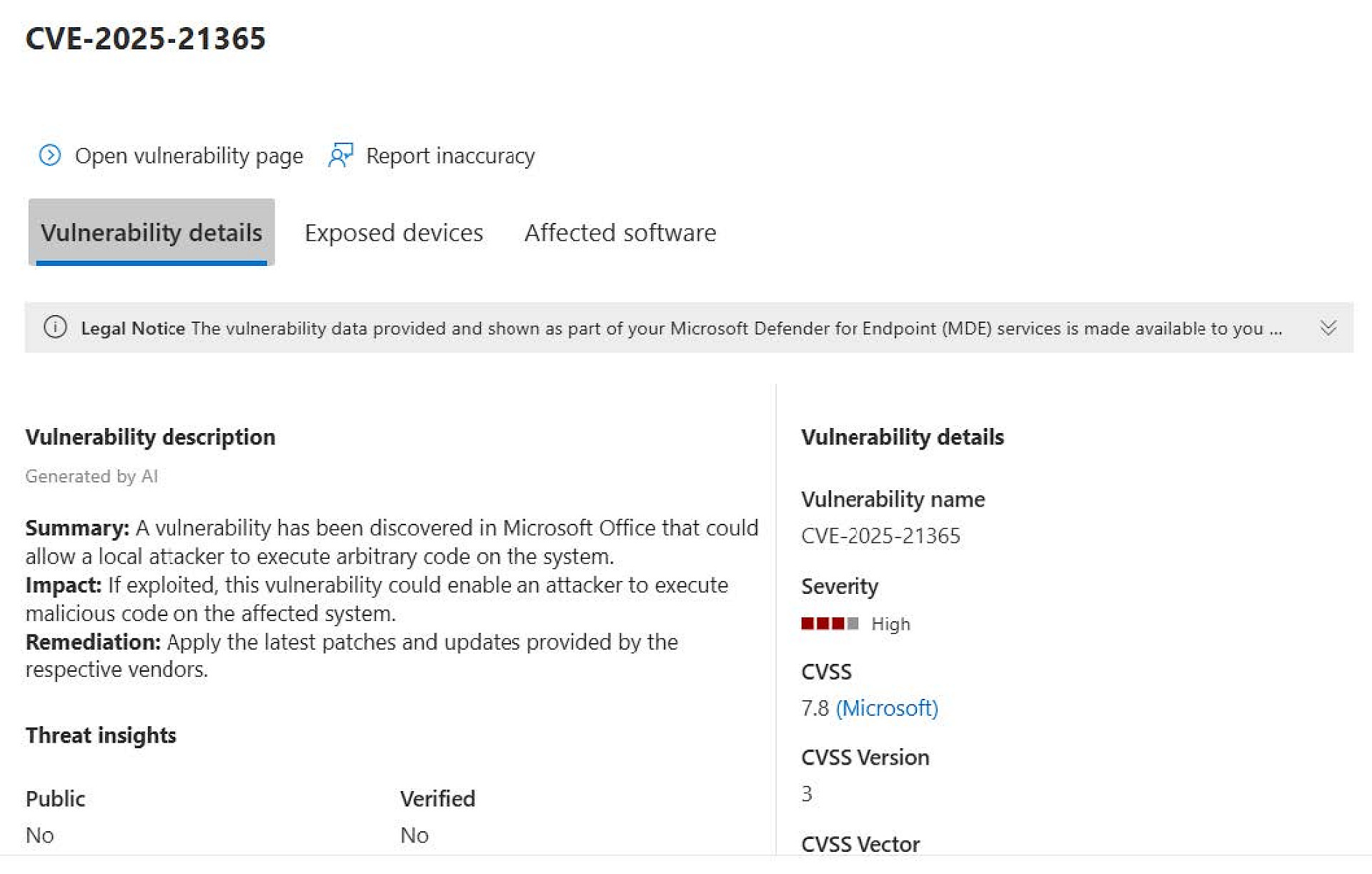

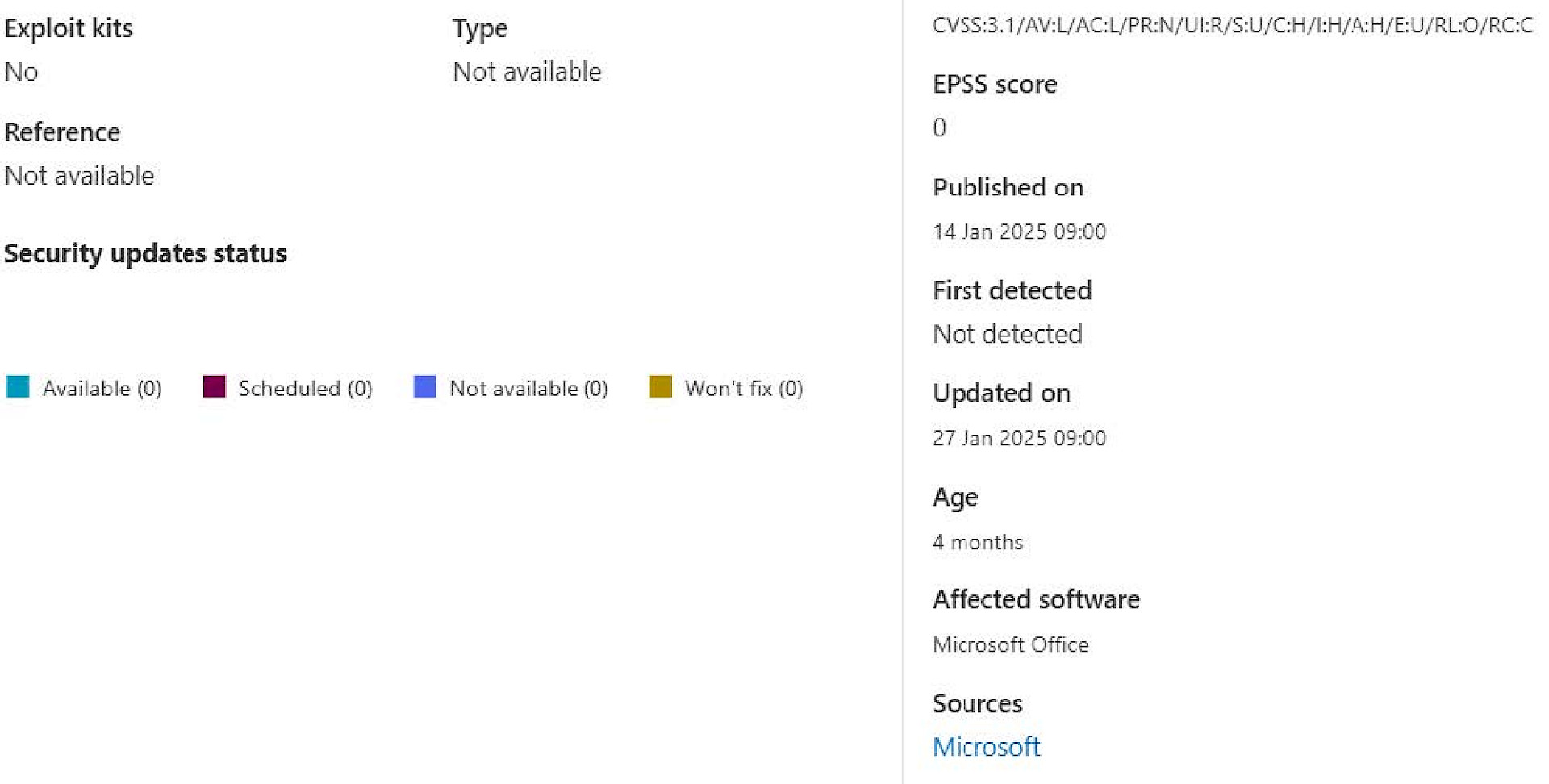

Übung: CVE + Asset + Kontext

Im Mittelpunkt steht eine realitätsnahe Übung, bei der eine kritische CVE identifiziert wird. Dabei geht es nicht nur um die Schwachstelle selbst, sondern auch um den Kontext und den Umgang damit:

• Welches Asset ist betroffen?

• Wie hoch ist das Risiko, wenn diese Schwachstelle ausgenutzt wird?

• Welche Maßnahmen können ergriffen werden, um mit der Schwachstelle umzugehen?

Schritt 1: Zugang zum Security Center

Ziel: Zugriff auf das Defender-Portal erhalten und einen Überblick über die Umgebung gewinnen.

1. Melden Sie sich unter security.microsoft.com an.

2. Navigieren Sie zu Exposure Management → Vulnerability management.

3. Verschaffen Sie sich einen Überblick über das Dashboard: Geräteübersicht, Software-Inventar und Schwachstellenstatus.

____________________________________________________________________________________________________________________

Schritt 2: Schwachstellen identifizieren und bewerten

Ziel: Verstehen, wie Microsoft Defender Schwachstellen erkennt und klassifiziert.

1. Klicken Sie auf den Reiter „Vulnerabilities“.

2. Suchen Sie nach CVEs mit hoher Risikobewertung oder einem hohen CVSS-Score (Common Vulnerability Scoring System).

3. Prüfen Sie die Details: Welche Geräte sind betroffen? Sind bereits Exploits bekannt?

To-Do: Choose a CVE suitable for your environment. Preferably one that has a high CVSS score or has been categorised as high in severity. Check which systems and which software are affected in the previously selected CVE. |

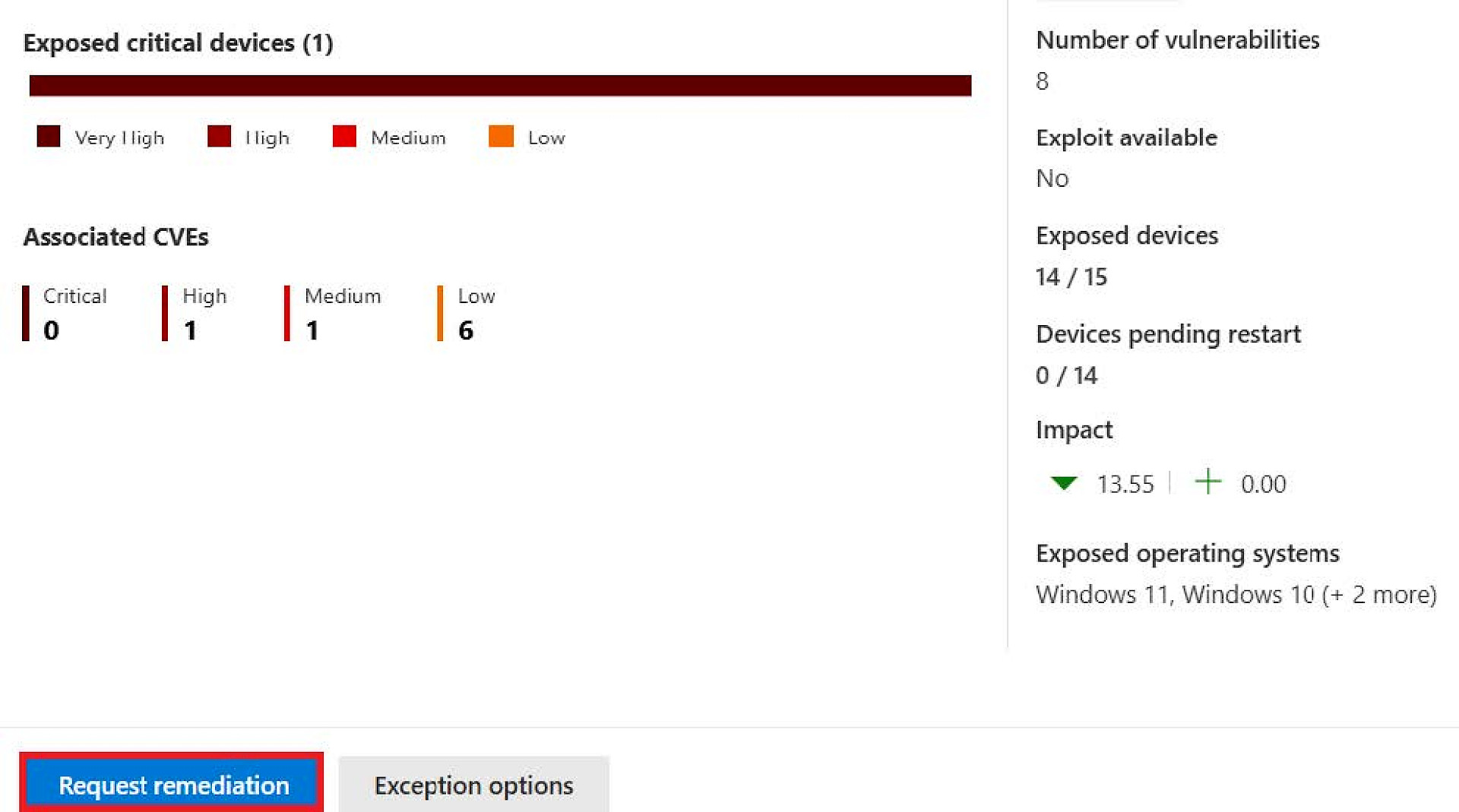

Schritt 3: Maßnahmen planen und umsetzen

Ziel: Sicherheitslücken systematisch schließen.

1. Öffnen Sie eine CVE und klicken Sie auf „Go to security recommendations".

2. Klicken Sie im folgenden Fenster auf „Request remediation".

3. Erstellen Sie ein Ticket in Defender und weisen Sie sich die Aufgabe selbst zu.

To-Do: Nutzen Sie Ihre ausgewählte CVE und erstellen Sie eine Remediation-Anfrage. Ergreifen Sie anschließend Maßnahmen zur Behebung der Schwachstelle, etwa durch das Patchen der betroffenen Software oder das Anpassen der entsprechenden Konfiguration. Prüfen Sie danach, ob und welche Geräte noch von der Schwachstelle betroffen sind. |

Dokumentation ist wichtig! Halten Sie fest, welche Maßnahmen wann geplant und umgesetzt wurden.

Schritt 4: Überwachen & berichten

Ziel: Fortschritte messbar machen und nachweisen können.

1. Werfen Sie einen Blick auf den Exposure Score – er zeigt Ihre aktuelle Risikolage.

2. Nutzen Sie die Dashboard-Reports zur Entwicklung und Überwachung von Schwachstellen.

3. Exportieren Sie Daten für Audits oder externe Compliance-Anforderungen.

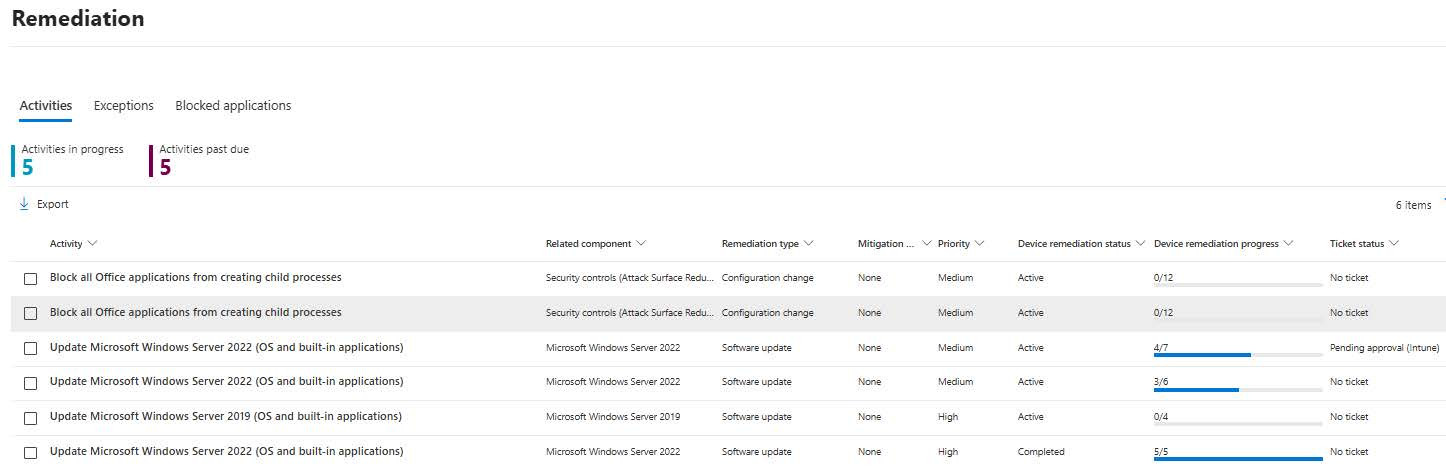

To-Do: Erstellte Tickets können Sie in Defender unter Endpoints → Schwachstellenmanagement → Remediation einsehen. Prüfen Sie hier den Status Ihres Tickets. |

Ergebnis: schneller reagieren, besser schützen

Diese Übung vermittelt nicht nur technisches Know-how, sondern erzielt auch einen klaren Trainingseffekt: Durch das strukturierte Durchspielen des Response-Flows werden interne Prozesse geschärft und die Zusammenarbeit zwischen IT, Security und Management verbessert. Das Ergebnis ist eine messbar schnellere Reaktion auf neue Schwachstellen – und damit ein deutlich besserer Schutz für die gesamte Organisation.